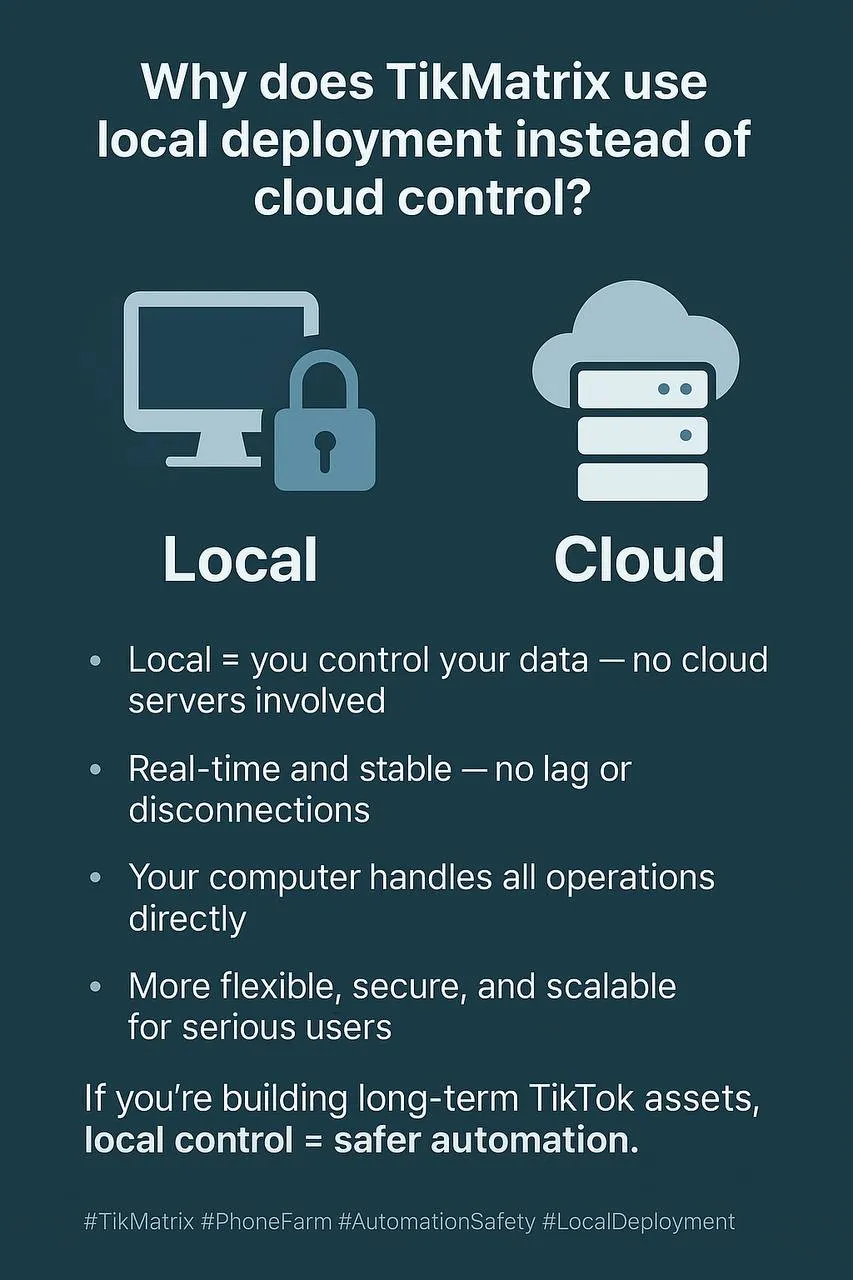

Por Que TikMatrix Usa Implantação Local — Não Controle em Nuvem

🧭 1. O Que "Implantação Local" Significa (e Por Que É Diferente)

A maioria dos "controladores em nuvem" canaliza suas telas de celular e credenciais por servidores de terceiros. TikMatrix roda diretamente no seu computador, conversando com seus dispositivos Android via USB/Wi-Fi — sem servidores de comando/controle no meio.

- Sem relays de sessão remota

- Sem armazenamento de credenciais do lado do fornecedor

- Sem infraestrutura multi-tenant forçada

Princípio: Seu hardware, sua rede, seus dados — mantidos locais por design.

🔒 2. Propriedade de Dados e Privacidade por Padrão

Local mantém seus dados sensíveis dentro do seu perímetro.

| Ativo | Controle em Nuvem | TikMatrix Local |

|---|---|---|

| Credenciais de conta | Frequentemente proxy/armazenadas server-side | Armazenadas apenas localmente |

| Logs/telas de dispositivos | Podem atravessar relays de terceiros | Fica na LAN |

| Assets de conteúdo | Enviados para discos/CDNs remotos | Servidos da sua máquina |

| Exposição regulatória | Pegada de dados multi-região | Single-tenant, controlável |

Postura Zero-Trust: Assuma que a internet é hostil; minimize o que sai da sua máquina.

⚡ 3. Confiabilidade em Tempo Real (Latência, Jitter, "Gremlins da Nuvem")

Orquestração remota introduz roundtrips e congestionamento. Local os remove.

- Menor latência para toques, deslizamentos, play/pause de vídeo

- Sem dependência de uptime do fornecedor ou largura de banda de relay

- Menos falhas "fantasmas" de redes em nuvem throttled

Resultado: Maiores taxas de conclusão de tarefas, sessões de longa duração mais estáveis, menos desconexões aleatórias.

🧱 4. Modelo de Segurança: Menos Superfícies de Ataque

Cada hop em nuvem adiciona uma superfície de ataque (APIs, tokens de auth, sockets, buckets de storage). Local-first reduz esse raio de explosão.

- Sem super-admin do fornecedor que possa acessar suas sessões

- Sem filas multi-tenant compartilhadas para enumerar

- Sem snapshots de debug "úteis" vivendo no bucket S3 de outra pessoa

Defense-in-Depth: Mantenha control plane + data plane em hardware que você possui.

🧰 5. Flexibilidade para Power Users (Proxies, Roteamento, Ferramentas)

Local dá total controle do ambiente:

- Vincule dispositivos a proxies residenciais por telefone

- Use DNS customizado, VPNs split-tunnel ou rotas específicas de país

- Integre com seus próprios scripts CI, schedulers ou SIEM

- Ajuste fino de configurações GPU/codec para streaming multi-tela

Plataformas em nuvem devem padronizar; configurações locais podem especializar.

💸 6. Custo Previsível e Escalonamento Linear

Precificação "por assento" em nuvem penaliza o sucesso; largura de banda e minutos de relay se acumulam.

| Estágio de Crescimento | Curva de Custo em Nuvem | Curva de Custo Local |

|---|---|---|

| 1–10 dispositivos | Planos "starter" atraentes | Um desktop cuida disso |

| 20–60 dispositivos | Custos saltam (largura de banda/relays) | Adicione hubs USB / segundo PC |

| 100+ dispositivos | Tiers enterprise premium | Escale horizontalmente em PCs commodity |

Local escala como hardware, não como contas SaaS.

📏 7. Estabilidade > Atalhos (Disciplina Operacional)

Otimizamos para construção de ativos de longo prazo, não rajadas curtas.

- Execução determinística: mesma máquina, mesma rede, mesmos resultados

- Ambientes reproduzíveis: snapshot sua config de PC e replique

- Janelas de mudança controladas: você decide quando atualizar

Atalhos (controle totalmente remoto) parecem fáceis no início — depois mordem sob escala e compliance.

🧪 8. Snapshot de Benchmark (Configuração de Lab Representativa)

Workstation única (i7/32GB), 20 Androids físicos via hubs alimentados, proxies LAN.

| Métrica | Relay Tipo Nuvem | TikMatrix Local |

|---|---|---|

| Roundtrip de gesto | 180–350 ms | 30–60 ms |

| Taxa de queda de sessão de 2h | 8–12% | <2% |

| Sucesso de post em massa (20 dispositivos) | 86–90% | 96–99% |

Apenas indicativo; mundo real varia por qualidade de proxy, energia USB e condição do dispositivo.

🧩 9. Quando a Nuvem Ainda Pode Estar OK (Casos Extremos)

- Apenas auditoria/observabilidade: dashboards somente leitura (sem control plane)

- Burst compute: tarefas de renderização ou IA que não tocam credenciais

- Colaboração de equipe entre sites: use gateways self-hosted no seu hardware

Se controle ou credenciais estão envolvidos, mantenha local.

✅ 10. Checklist de Controle de Risco (Local-First)

| Categoria | Recomendação |

|---|---|

| Dados | Armazene creds/logs localmente; criptografe em repouso; backups de rotina |

| Rede | Proxies residenciais por dispositivo; evite VPNs compartilhadas |

| Dispositivos | Androids físicos; hubs alimentados; cabos saudáveis |

| Ops | Agendamentos escalonados; aleatoriedade humanizada; alertas de saúde |

| Atualizações | Fixe versões; janelas de mudança; plano de rollback |

| Compliance | Mantenha logs on-prem; documente fluxos de dados |

⚡ Por Que Profissionais de Marketing Escolhem TikMatrix (Local-First por Design)

- 🧠 Automação Humanizada: toques, deslizamentos, digitação randomizados para reduzir detecção

- 🎛️ Isolamento por Dispositivo: proxy, timing e variância de tarefas em nível de dispositivo

- 🕒 Agendamento Confiável: jobs de longa duração sem gargalos de relay

- 🔐 Privado por Padrão: sem relay de fornecedor, sem upload forçado de dados

- 🧩 Integração Aberta: conecte em seus scripts, proxies e stack de monitoramento

🏁 Conclusão

Se você está construindo ativos TikTok de longo prazo, atalhos em nuvem criam riscos ocultos: custo, latência e exposição de dados. Implantação local mantém o controle onde pertence — com você — entregando estabilidade, privacidade e escala.

Este artigo reflete práticas de engenharia do mundo real e testes de estabilidade de longa duração em dispositivos físicos em ambientes tipo produção.