لماذا نختار "مزارع هواتف أندرويد الحقيقية" بدلاً من متصفحات مكافحة الكشف أو أدوات API؟

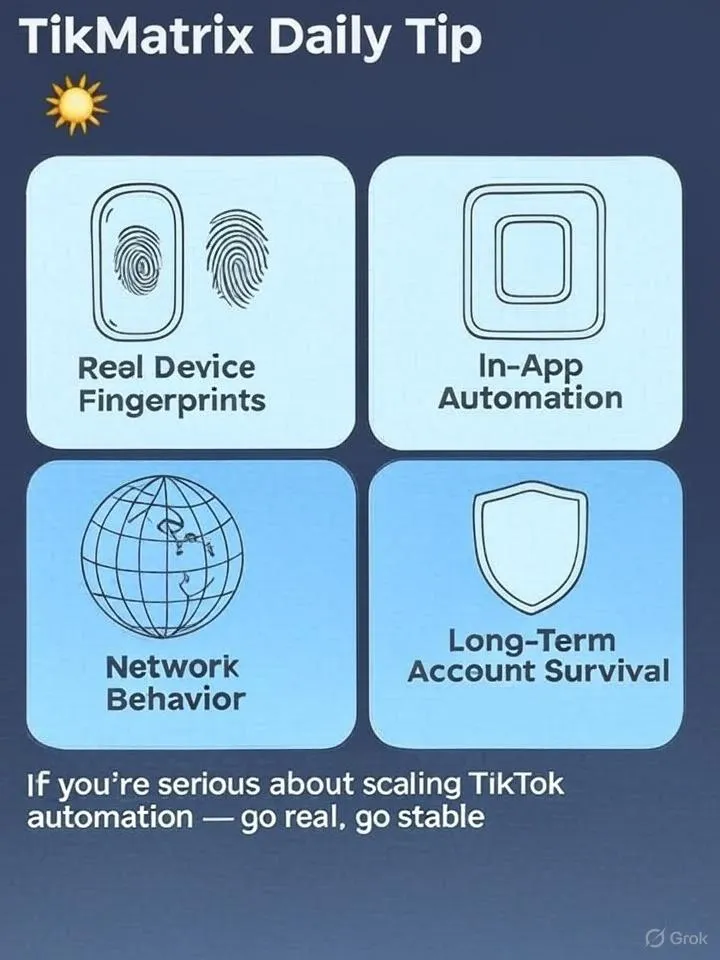

المفتاح لأتمتة TikTok الجادة هو الواقعية والاستقرار.

إليك لماذا مزارع هواتف أندرويد الحقيقية أفضل من متصفحات مكافحة الكشف وأدوات API للنمو طويل الأمد منخفض المخاطر.

✅ 1. بصمة جهاز حقيقية (وليست "بصمة مُركبة")

TikTok تتعرف بسهولة على المحاكيات وبيئات المتصفح وتدفقات API البحتة.

أجهزة أندر�ويد الفعلية تُنتج إشارات أجهزة/نظام متسقة بشكل طبيعي، أكثر شبهاً بالمستخدمين الحقيقيين.

- مستشعرات أصلية، برامج ترميز ومكدس وسائط

- معرّفات الجهاز وخدمات النظام متماسكة

- لا توجد "تركيبات CPU/GPU/UA مستحيلة"

✅ 2. اتساق الشبكة (الشعور "الحقيقي" لـ IP المشغل/السكني)

حركة المرور عبر هواتف 4G/5G أو IP سكني تبدو أكثر طبيعية.

حلول مكافحة الكشف غالبًا ما تكشف عيوبها عند التوسع:

- تدوير IP شبيه بمحطة قاعدية مقابل مجموعات مراكز بيانات مزعجة

- خصائص زمن انتقال/اهتزاز مستقرة

- بروكسي مستقل لكل جهاز لتحقيق العزل

✅ 3. الأتمتة داخل التطبيق (حيث تحدث الإجراءات الحقيقية)

مشاهدة FYP، دخول البث المباشر، إيقاع الإيماءات، تشغيل الوسائط، كلها تحدث داخل التطبيق.

أدوات API يصعب عليها محاكاة ذلك بأمان؛ نصوص المتصفح تفتقر إلى "الطابع البشري".

- نقرات/كتابة/تمرير شبيهة بالبشر

- وقت توقف الفيديو، زخم التمرير، تردد واجهة المستخدم

- دلالات التشغيل والتفاعل الحقيقية

✅ 4. استمرارية الحساب طويلة الأجل أفضل

الحسابات التي تعمل على أندرويد حقيقي عادةً ما تكون أكثر متانة ونموًا أفضل:

- علامات مريبة أقل وتحققات متكررة أقل

- سلوك مستقر يجلب وصولاً أفضل

- معدلات حظر أقل تحت إدارة منضبطة

🧭 5. مقارنة سريعة

| البُعد | هواتف أندرويد حقيقية | متصفحات مكافحة الكشف / API |

|---|---|---|

| بصمة الجهاز | متسقة أصليًا | مُجمعة، تتعارض بسهولة |

| واقعية الشبكة | مشغل/سكني | آثار مركز بيانات/VPN واضحة |

| إجراءات داخل التطبيق | إعادة إنتاج كاملة | محدودة/تزوير عالي المخاطر |

| استقرار التوسع | عالي (عزل جيد) | سهل الانهيار عند التزامن العالي |

| تعرض التحكم بالمخاطر | منخفض (مع النظافة) | يتعرض بسهولة تحت الضغط |

🧩 6. ممارسات TikMatrix الموصى بها

- الأجهزة: أندرويد فعلي/لوحة تطوير، تجنب الهواتف المستعملة "التي استخدمت TikTok"

- الشبكة: بروكسي سكني/4G لكل جهاز؛ المنطقة/المنطقة الزمنية/اللغة متسقة مع السوق المستهدف

- السلوك: التسخين، عشوائية المعاملات، الجدولة المتباعدة

- النظافة: إيقاف الموقع غير المتسق، إزالة التطبيقات المتعارضة

✅ 7. قائمة التحكم بالمخاطر

| البُعد | الموصى به | يُتجنب |

|---|---|---|

| البيئة | هاتف حقيقي + بروكسي لكل جهاز | VPN مشترك / مجموعات محاكي |

| السلوك | إيماءات وإقامة شبيهة بالبشر | إيقاع ثابت/نسخ ولصق |

| الجلسات | 2-3 جلسات يوميًا، موزعة | عمل 24/7 منذ البداية |

| المحتوى | أصلي + معدل احتفاظ | نسخ قوالب/عناوين clickbait |

🏁 الخلاصة

إذا كنت تريد أتمتة على نطاق واسع بجدية، اختر الحقيقي، اختر المستقر.

مزارع هواتف أندرويد الحقيقية توفر البصمة والشبكة وال�واقعية داخل التطبيق التي تتوقعها المنصة وتفضلها.

يستند هذا المقال إلى الجلسات طويلة الأجل والممارسات الهندسية على أجهزة أندرويد الفعلية.